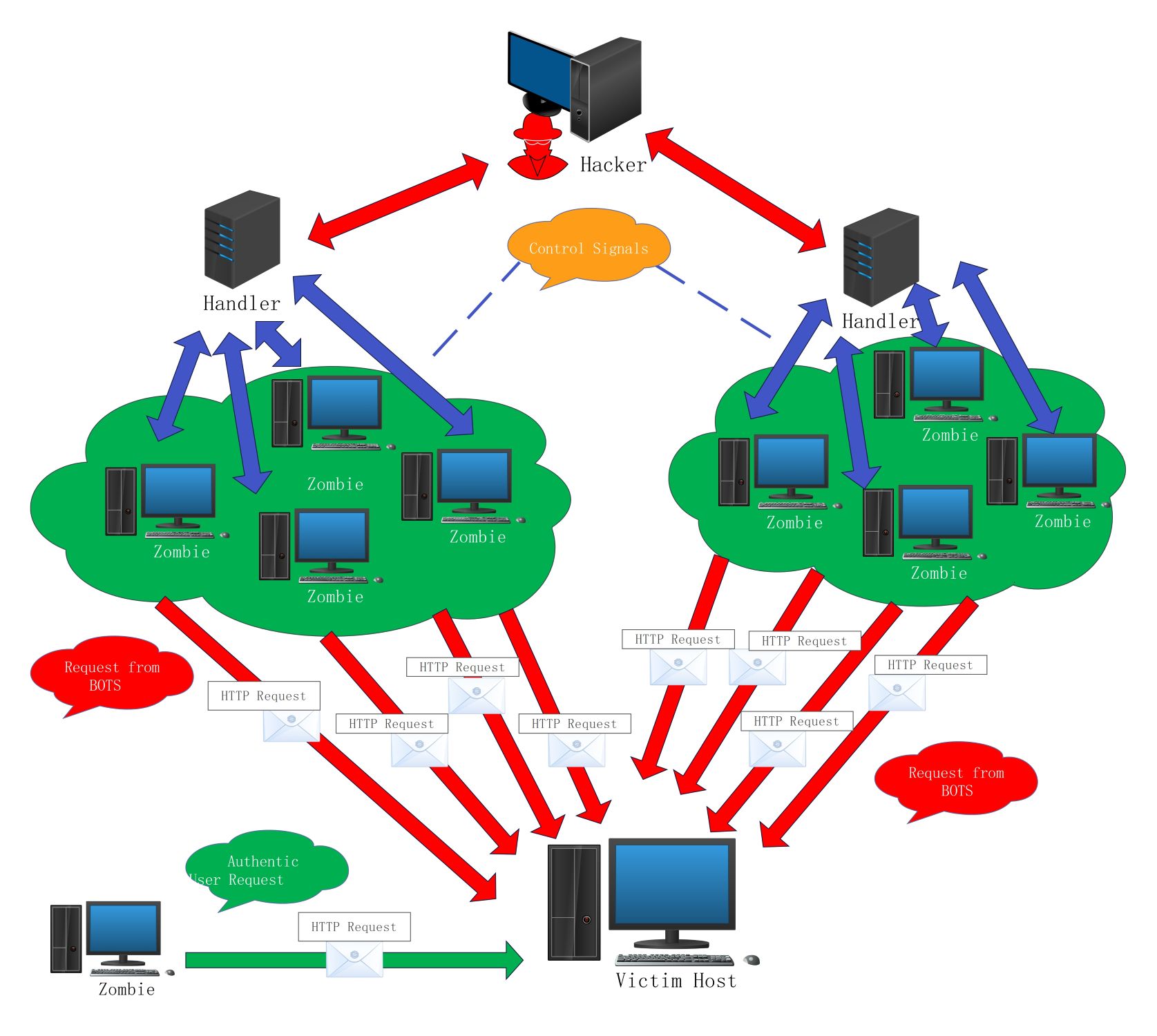

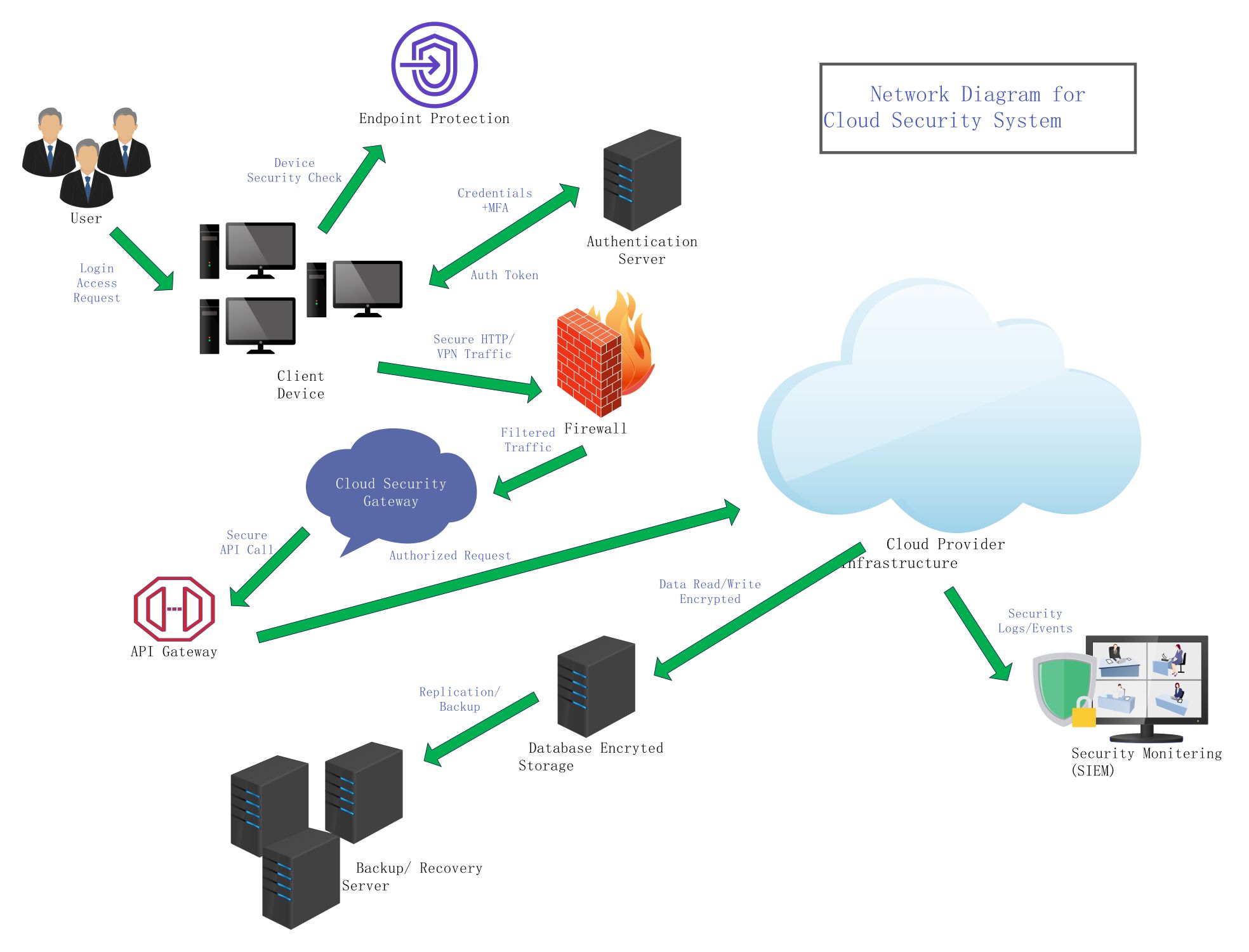

Sobre este modelo de diagrama de rede para DDoS

Este diagrama de rede ilustra as complexas camadas de um ataque de Negação de Serviço Distribuído. Ele visualiza como um atacante coordena múltiplos sistemas comprometidos para atingir um único host, facilitando para profissionais de TI explicarem os riscos de segurança.

Controle Central do Hacker

O hacker atua como o mentor por trás de toda a operação de DDoS. Ele envia sinais de controle específicos para servidores intermediários para manter o anonimato e coordenar o momento do enorme fluxo de tráfego contra a vítima.

- Estação de Comando do Hacker

- Sinais de Controle

- Iniciação do Ataque

Manipuladores Intermediários

Os manipuladores servem como a camada de comando e controle entre o hacker e a botnet. Eles distribuem instruções para milhares de máquinas infectadas, garantindo que o ataque seja sincronizado enquanto mantêm a identidade direta do hacker oculta dos registros de segurança.

- Servidores Manipuladores

- Distribuição de Instruções

- Retransmissão de Comunicação

Zumbis da Botnet

Zumbis são computadores comprometidos ou dispositivos IoT que compõem a botnet. Essas máquinas parecem sistemas normais, mas na verdade estão seguindo ordens para enviar grandes volumes de requisições HTTP ao alvo simultaneamente.

- Computadores Zumbis Comprometidos

- Botnets Automatizadas

- Geração de Requisições HTTP

Alvo do Host Vítima

O host vítima é o destino final do ataque coordenado. Ele recebe uma mistura esmagadora de tráfego legítimo e requisições maliciosas de bots. Essa inundação consome recursos do sistema, eventualmente causando a queda do serviço ou tornando-o indisponível.

- Servidor Vítima

- Interrupção de Serviço

- Esgotamento de Recursos

Perguntas frequentes sobre este modelo

-

Como um diagrama de rede DDoS ajuda no treinamento de cibersegurança?

Um diagrama de rede DDoS fornece uma representação visual de como os atacantes estruturam sua infraestrutura. Ao ver as camadas entre o hacker e a vítima, as equipes de segurança podem identificar pontos potenciais para mitigação. Isso ajuda estudantes e funcionários a entender que os ataques não são apenas conexões únicas, mas redes complexas envolvendo manipuladores e bots comprometidos que exigem estratégias de defesa em múltiplas camadas.

-

Qual é o papel de um manipulador em um ataque DDoS?

Os manipuladores atuam como uma camada intermediária que ajuda os hackers a gerenciar grandes botnets sem expor seus próprios endereços IP. Eles recebem comandos do atacante e os retransmitem para centenas ou milhares de máquinas zumbis. Essa estrutura hierárquica dificulta o rastreamento do ataque até sua origem pelas autoridades e permite uma sincronização mais eficiente do tráfego.

-

Por que é difícil interromper as solicitações de zumbis?

Interromper solicitações de zumbis é difícil porque elas frequentemente parecem tráfego de usuários legítimos. Como as solicitações vêm de milhares de endereços IP diferentes globalmente, simplesmente bloquear uma fonte não interrompe o ataque. Os sistemas de segurança devem usar análise avançada de comportamento e limitação de taxa para distinguir entre um cliente real e um bot tentando sobrecarregar os recursos do servidor.

Nano Banana Pro

Nano Banana Pro