Sobre este modelo de diagrama de segurança de rede

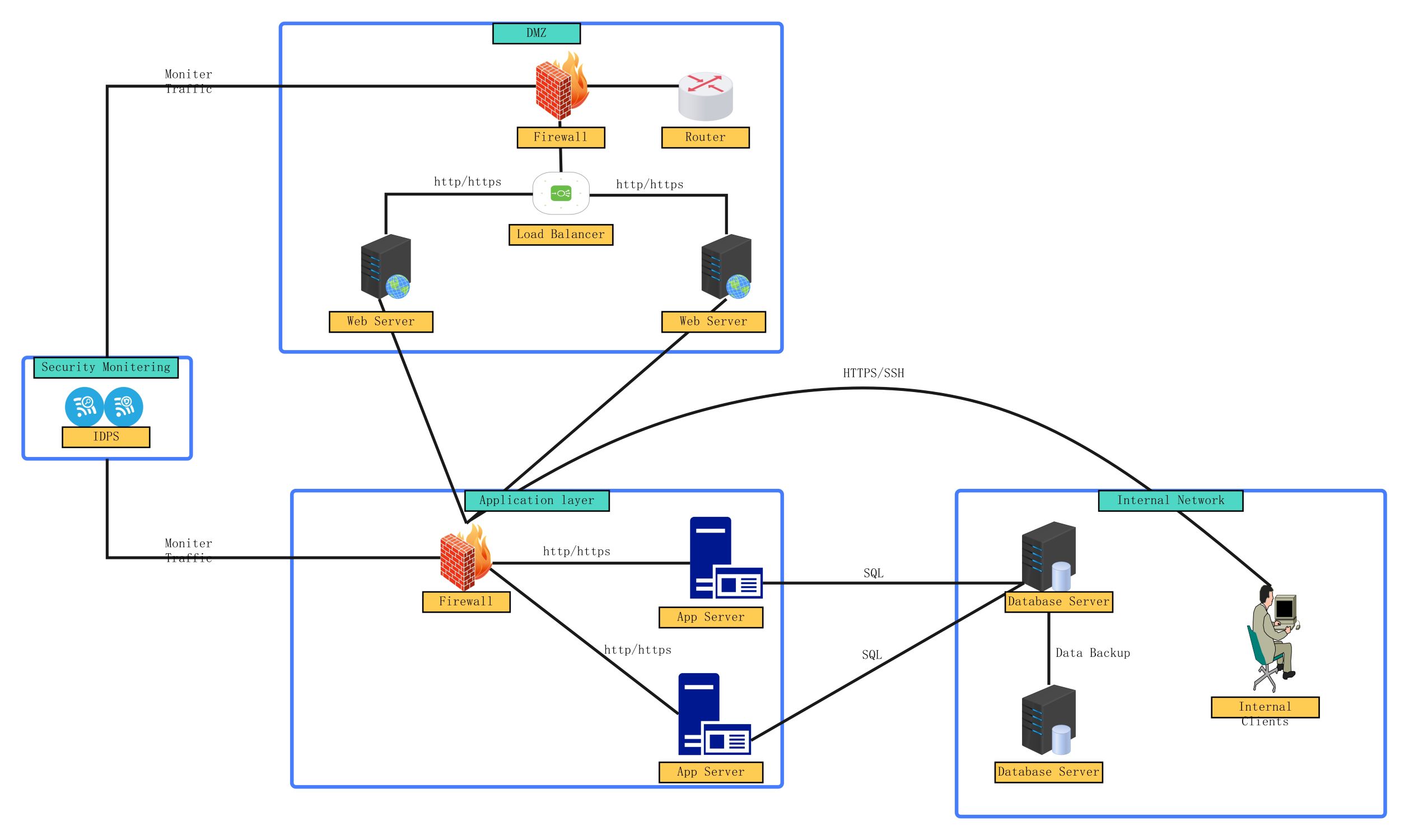

Este modelo fornece um layout abrangente de uma arquitetura de segurança em várias camadas. Inclui zonas dedicadas para serviços públicos, lógica de aplicativos e bancos de dados internos sensíveis. É perfeito para arquitetos de rede e profissionais de segurança que precisam documentar ou projetar uma infraestrutura segura com limites claros.

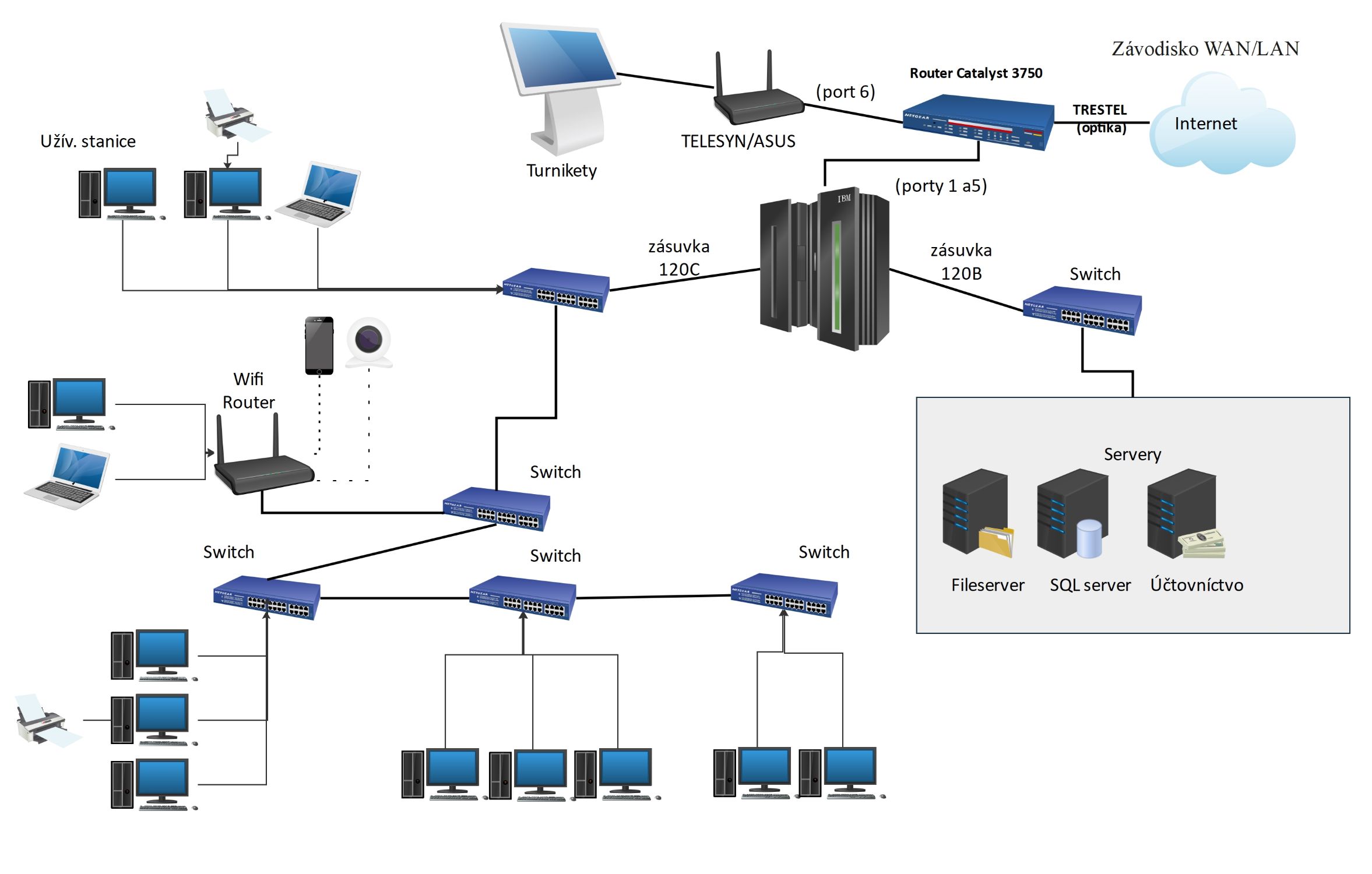

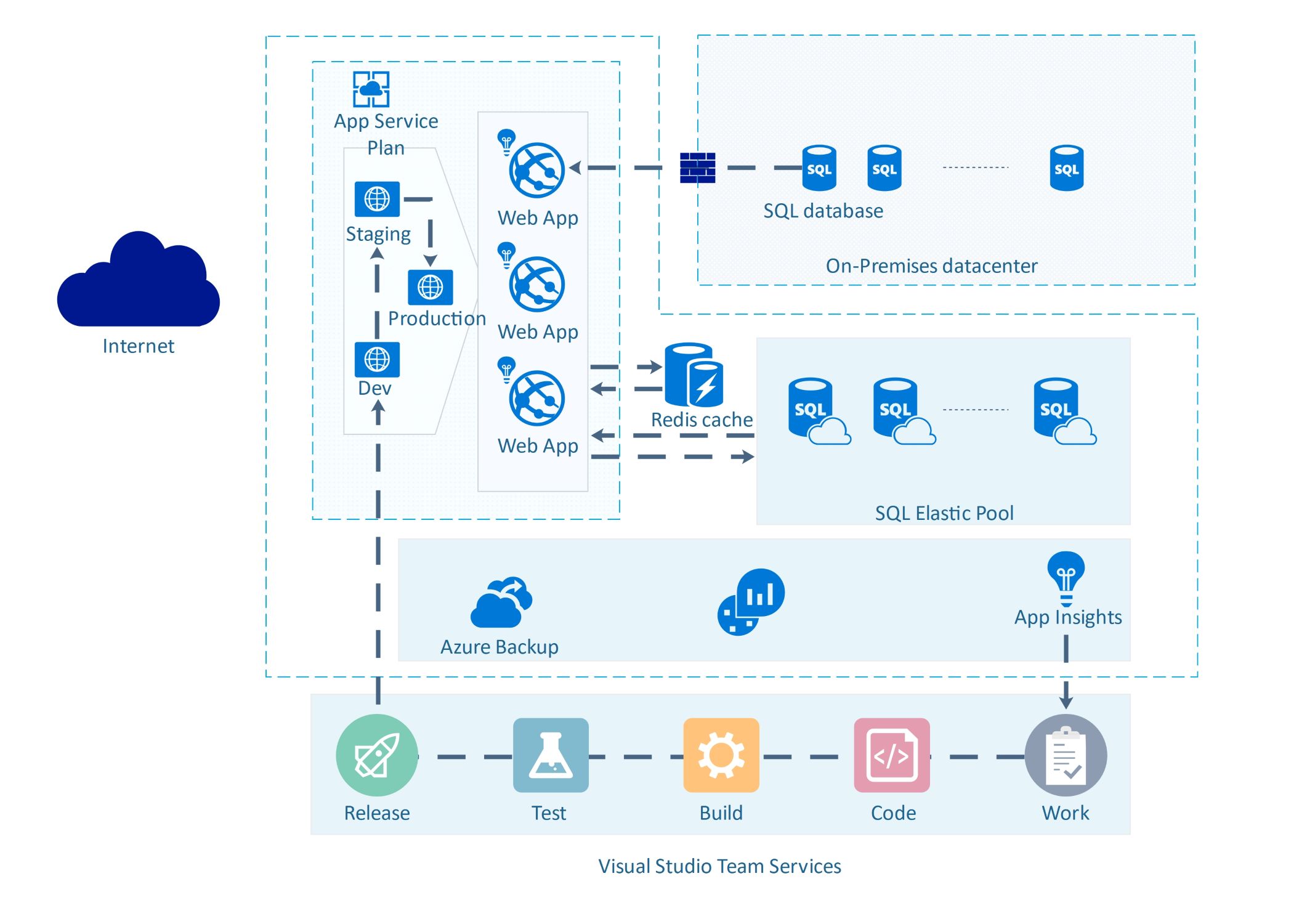

DMZ (Zona Desmilitarizada)

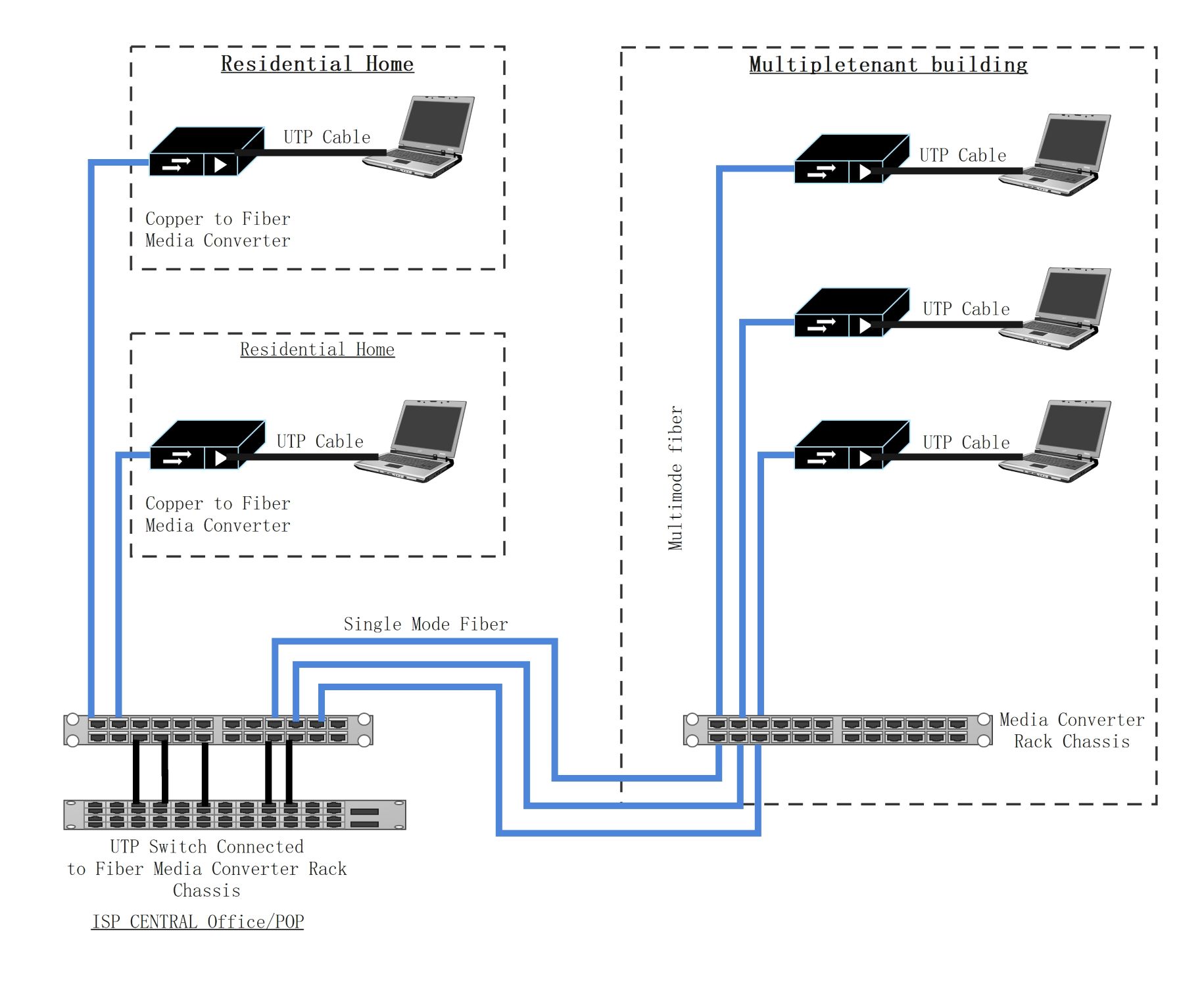

Este segmento hospeda serviços voltados ao público, como servidores web e balanceadores de carga. Atua como uma zona de buffer entre a internet e os sistemas internos, usando firewalls para filtrar o tráfego de entrada e impedir o acesso direto a dados sensíveis.

- Firewall Externo

- Roteador

- Balanceador de Carga

- Servidores Web

- Controle de Tráfego HTTP/HTTPS

Monitoramento de Segurança

Esta seção utiliza um Sistema de Detecção e Prevenção de Intrusões (IDPS) para observar o tráfego da rede. Escaneia ativamente pacotes de dados em busca de atividades maliciosas ou violações de políticas, fornecendo uma camada crítica de visibilidade para toda a infraestrutura de TI e seus segmentos.

- Sistema de Detecção e Prevenção de Intrusões (IDPS)

- Links de Monitoramento de Tráfego

- Monitoramento da DMZ

- Monitoramento da Camada de Aplicação

Camada de Aplicação

A camada de aplicação contém servidores especializados que processam a lógica de negócios. Fica atrás de um firewall dedicado para garantir que apenas solicitações autorizadas da DMZ possam interagir com bancos de dados internos, impedindo efetivamente a extração não autorizada de dados e o movimento lateral.

- Firewall Interno

- Servidores de Aplicação

- Processamento da Lógica de Dados

- Conectividade HTTP/HTTPS

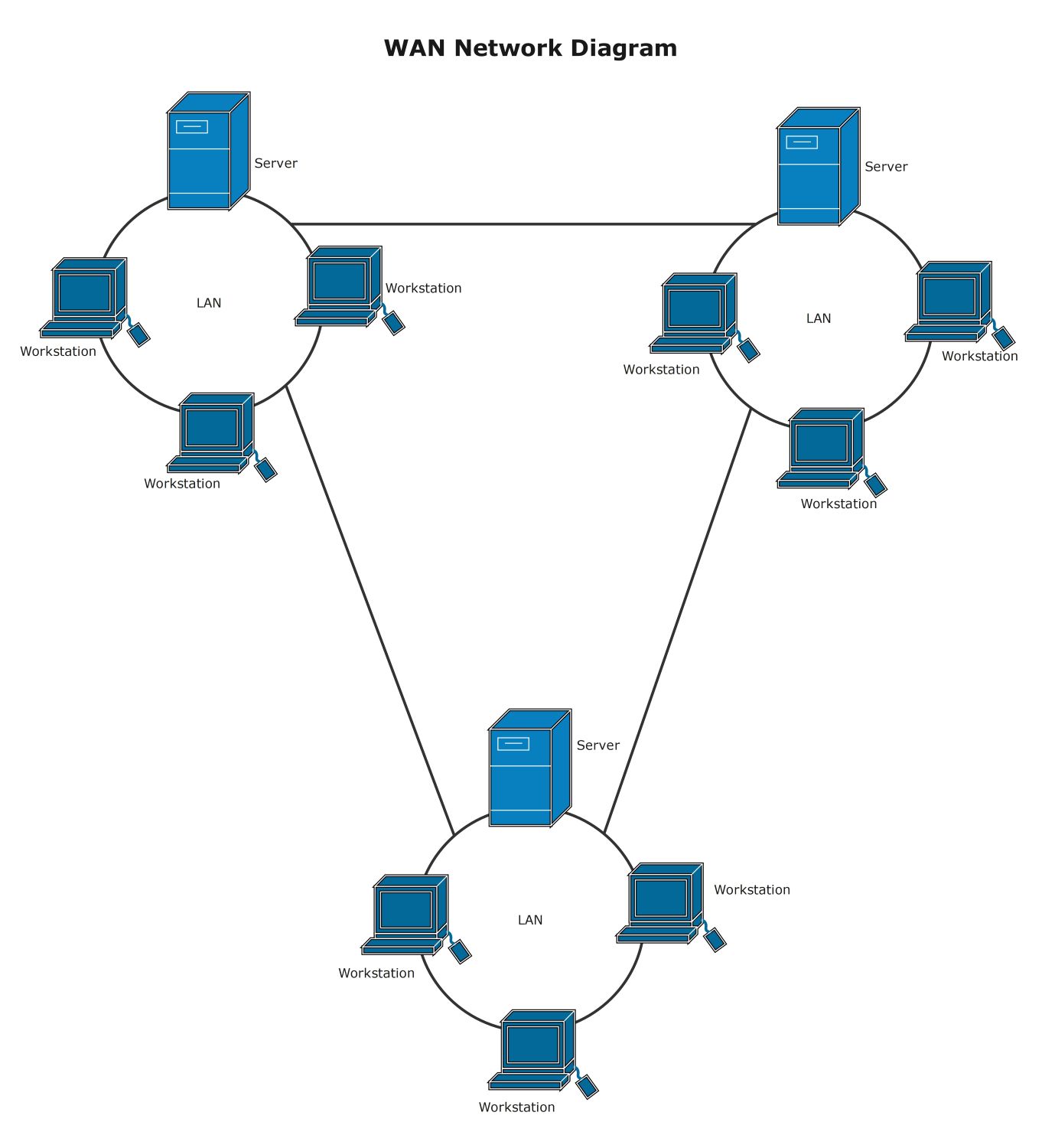

Rede Interna

Esta é a zona mais segura, abrigando servidores de banco de dados sensíveis e máquinas de clientes internos. Inclui sistemas de backup de dados para recuperação de desastres e depende de protocolos criptografados como SQL e SSH para manter rigorosa integridade e privacidade dos dados.

- Servidores de Banco de Dados

- Armazenamento de Backup de Dados

- Clientes Internos

- Protocolos SQL e HTTPS/SSH

Perguntas frequentes sobre este modelo

-

O que é uma DMZ em um diagrama de segurança de rede?

Uma Zona Desmilitarizada ou DMZ atua como um buffer controlado entre uma rede local privada e a internet pública não confiável. Normalmente hospeda serviços voltados para o exterior, como servidores web. Ao colocar esses ativos em um segmento separado, as organizações garantem que, se um servidor público for comprometido, o atacante ainda não poderá acessar facilmente bancos de dados internos sensíveis ou informações privadas de clientes.

-

Como um IDPS melhora a segurança da rede?

Um Sistema de Detecção e Prevenção de Intrusões (IDPS) monitora todo o tráfego de rede em busca de sinais de atividade suspeita ou assinaturas de ameaças conhecidas. Diferentemente de um firewall que simplesmente bloqueia o tráfego com base em regras, um IDPS analisa o conteúdo dos dados. Ele pode bloquear automaticamente pacotes maliciosos e alertar os administradores, fornecendo uma defesa proativa contra ataques cibernéticos complexos e tentativas de acesso não autorizado.

-

Por que a segmentação de rede é importante para as empresas?

A segmentação de rede envolve dividir uma rede grande em sub-redes menores e isoladas. Essa estratégia limita o "raio de impacto" de uma possível violação de segurança. Se um atacante obtiver acesso a um segmento, como o Wi-Fi para convidados ou um servidor web, ele é impedido de se mover lateralmente para a rede interna principal, onde dados corporativos sensíveis e registros financeiros são armazenados.

Nano Banana Pro

Nano Banana Pro